صفحه اصلی آتین / مدیریت هویت و دسترسی / 7حمله رایج امنیت سایبری در سال 2021

7حمله رایج امنیت سایبری در سال 2021

براساس گزارش FBI با توجه به اینکه پس از 2020 تعداد بیشتری از افراد از راه دور یا آنلاین کار می کنند، تعداد حملات سایبری مجرمان سایبری برای اختلال در فعالیت های آنلاین چهار برابر شده است . تحقیقات همچنین نشان می دهد که تأثیر مخرب یک حمله سایبری موفق بر سازمانها و کاربران آنها هر ساله در حال افزایش است.

به عنوان مثال در سال 2017 نزدیک به 197 میلیون پرونده به دلیل نقض داده ها افشا شد. در سال 2020 این تعداد به 37 میلیارد افزایش یافت ، اگرچه تعداد کل نقض داده ها کاهش یافته بود. همچنین IBM گزارش می دهد که هزینه ها برای سازمان هایی که قربانی این حملات می شوند در کشورهایی مانند ایالات متحده در حال افزایش است و میانگین هزینه نقض داده ها از 7.91 میلیون دلار به 8.64 میلیون دلار بین 2018 تا 2020 افزایش یافته است.

بسیاری از روش هایی که مجرمان سایبری برای نقض داده های سازمان ها به کار می برند، بر خطای انسانی تکیه دارند. حتی باهوش ترین کارکنان شما می توانند با کلیک بر روی یک لینک مخرب به بزرگترین نقطه ضعف شما تبدیل شوند. با این حال ، سایر حملات سایبری از شکاف هایی در راهکارهای امنیت داده شما برای دسترسی به داده های حساس استفاده می کنند.

در ادامه هفت مورد از رایج ترین حملات سایبری که سازمان شما در سال 2021 ممکن است با آنها روبرو شود و راه های محافظت در برابر نقض اطلاعاتی که احتمال ایجاد آنها وجود دارد ، آورده شده است.

1. حملات بدافزار (Malware Attacks)

بدافزار به انواع مختلفی از نرم افزارهای مخرب گفته می شود که برای نفوذ ، جاسوسی یا ایجاد در پشتی (Backdoor) و کنترل سیستم ها یا داده های یک سازمان طراحی شده اند. این نرم افزارها شامل باج افزار ، کرم ها ، تروجان ها ، ابزارهای تبلیغاتی مزاحم و جاسوس افزارها می شود. کارشناسان گزارش می دهند که مصرف بدافزارها از اوایل سال 2020 تقریباً 800 درصد افزایش یافته است.

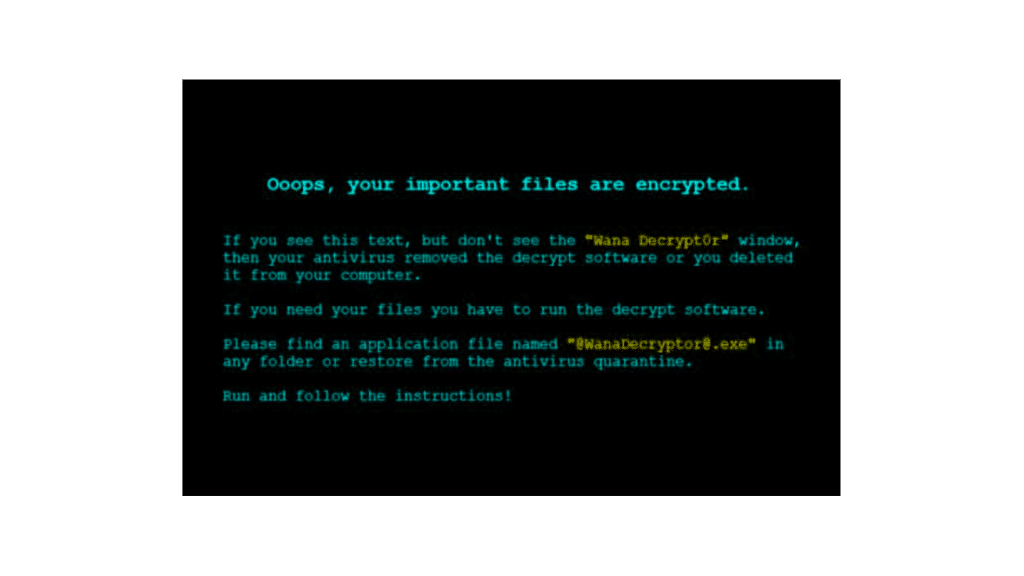

بدافزارها این پتانسیل را دارند که باعث نقض داده های بزرگ شوند و عملیات تجاری را به شدت مختل کنند. مایکروسافت قربانی یک حمله بزرگ باج افزار شد که در آن WannaCry از نقطه ضعف سیستم عامل استفاده کرد و پیام زیر را به بانک ها ، ارائه دهندگان مراقبت های بهداشتی ، تولید کنندگان و سایر مشاغل در سراسر جهان نشان داد:

کسب و کارها برای دستیابی مجدد به رایانه های خود به همراه هرگونه پرونده ای که پشتیبان گیری نشده بود مجبور بودند به سازندگان برنامه WannaCry در بیت کوین باج بپردازند.

بدافزارها معمولاً ناخواسته با کلیک روی یک پیوند مخرب یا با فریب کاربر به اینکه چیزی قانونی را بارگیری می کند فعال می شوند.

چگونه از حملات بدافزار محافظت کنیم؟

آموزش به کارکنان در مورد نحوه تشخیص پیوندهای مشکوک و پاپ آپ هایی که ممکن است حاوی بدافزار باشند کمک می کند تا احتمال آلودگی سیستم های شما کاهش یابد.

راه های بیشتر برای محافظت در برابر بدافزارها شامل به روز نگه داشتن سیستم عامل ها برای اطمینان از وصله شکاف های امنیتی و استفاده از نرم افزار ضد ویروس است. به عنوان مثال ، اگر یک وصله شناخته شده به موقع نصب شده باشد ، می توان از رخنه داده Equifax جلوگیری کرد.

2. حملات فیشینگ (Phishing Attacks)

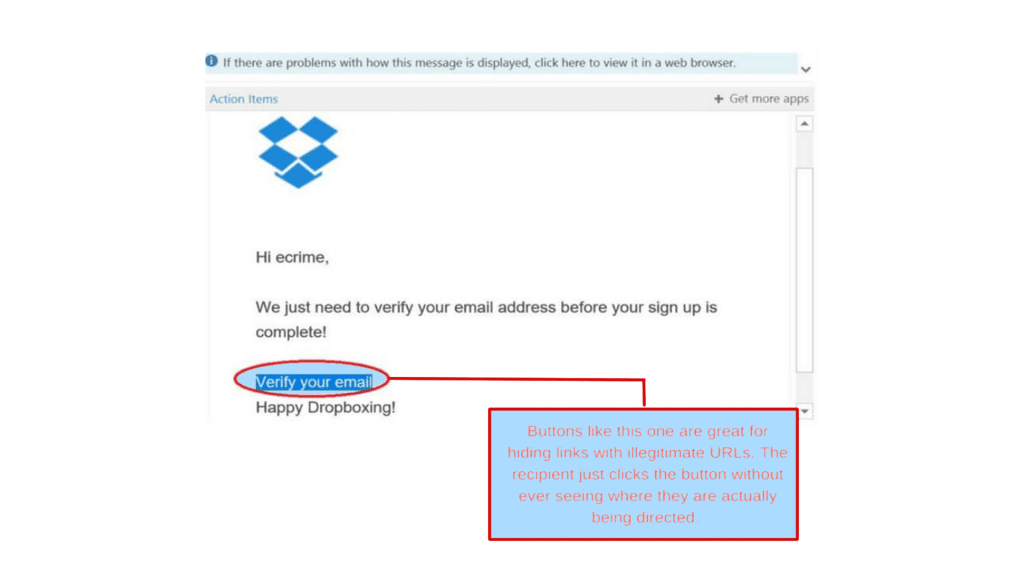

حملات فیشینگ با ارسال ایمیل های مخرب یا پیام های متنی (SMS) که شبیه درخواست های واقعی هستند اما در واقع یک کلاهبرداری هستند ، سعی می کنند اطلاعات کاربران را سرقت کرده یا آنها را در بارگیری بدافزار فریب دهند. برای مثال در اینجا یک ایمیل Dropbox را میبینید که از کاربران می خواهد آدرس ایمیل خود را که در واقع یک حمله فیشینگ است تأیید کنند:

با توجه به گزارش تحقیقات نقض داده های 2020 Verizon، حملات فیشینگ شایع ترین علت نقض داده ها در سطح جهان است و علت اصلی موارد قابل توجهی از جرایم سایبری در دهه گذشته بوده است.

مجرمان سایبری که حساب توییتر AP News را نقض کردند و به دروغ توئیت کردند که کاخ سفید مورد حمله قرار گرفته است ، از یک حمله فیشینگ هدفمند (فیشینگ نیزه ای) برای دسترسی به حساب استفاده کردند ، مانند مهاجمانی که قبل از انتخابات 2016 ایمیل های حساس رئیس کمپین هیلاری کلینتون را فاش کردند.

نحوه محافظت در برابر حملات فیشینگ

بهترین راه برای محافظت از سازمان در برابر حملات فیشینگ این است که به کارکنان خود آموزش دهید که چگونه یک ایمیل یا پیام متنی مشکوک را تشخیص دهند. برنامه های آموزشی زیر می تواند به شما در انجام این کار کمک کند:

- برنامه SecureED از شرکت Digital Defense

- برنامه Security Awareness از شرکت Inspired eLearning

علاوه بر این ، CSO لیستی از منابعی تهیه کرده است که می تواند به شما در آموزش تیم های خود برای تشخیص حملات فیشینگ کمک کند.

3. حملات محروم سازی از سرویس توزیع شده (DDOS)

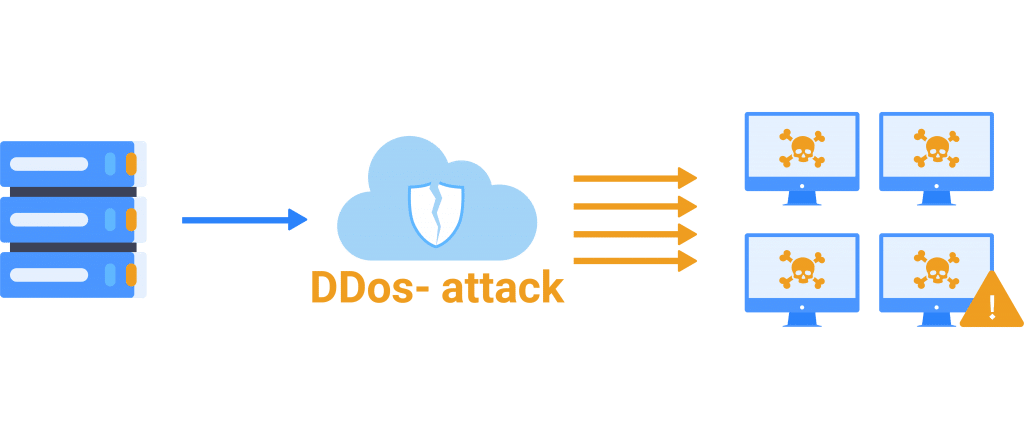

حملات محروم سازی از سرویس توزیع شده (DDoS) از طریق ارسال حجم زیادی از ترافیک به واسطه کامپیوترهای مبتلا شده (botnets) باعث اختلال در ترافیک یک وب سایت ، برنامه ، سرور ، سرویس یا شبکه شده و از دسترسی کاربران واقعی به آن جلوگیری می کند. در سال 2018 ، GitHub بزرگترین حمله DDoS را تجربه کرد به طوری که با 1.35 ترابیت ترافیک در ثانیه مورد حمله قرار گرفت و در نتیجه تقریبا 20 دقیقه آفلاین بود.

به گفته شرکت امنیتی کسپرسکی ، حملات DDoS از حملات رایج بوده و در سال 2020 در مقایسه با سال 2019، 50 درصد افزایش یافته است. همچنین این حملات جهش بزرگی در اوایل سال 2020 در طول پاندمی داشته است.

نحوه محافظت در برابر حملات DDoS

شناسایی حملات DDoS دشوار است زیرا اغلب تشخیص آنها از ترافیک قانونی مجاز نیست. برخی از روشهای محافظت در برابر حملات DDoS عبارتند از مسدود کردن تمام ترافیک برای مدت کوتاهی ، محدود کردن میزان ترافیک به وب سایت ، استفاده از فایروال برنامه وب برای تشخیص الگوهای مشکوک ترافیک ، یا پراکندگی ترافیک در شبکه ای از سرورها برای کاهش تاثیر حمله.

4. حمله مرد میانی ( Man-in-the-middle attack )

حملات مرد میانی زمانی اتفاق می افتد که مهاجمان ارتباط بین شما و کاربران یا کارمندان شما را جاسوسی کرده یا رهگیری می کنند. حملات مرد میانی بیشتر برای سرقت اطلاعات شخصی یا شرکتی یا هدایت این اطلاعات به مقصد دیگر یا در موقعیت های جاسوسی استفاده می شود ، مانند زمانی که هکرهای روسی سعی کردند به سازمان منع سلاح های شیمیایی (OPCW) رخنه کنند.

حملات مرد میانی رایج ترین حملات سایبری نیستند ، زیرا بسیاری از اهداف مشابه را می توان با استفاده از بدافزار بدست آورد. با این حال ، حملات مرد میانی تهدیدی برای سازمان ها به شمار می رود زیرا اغلب تشخیص آنها دشوار است و کارکنان بیشتری پس از 2020 به صورت دورکار کار می کنند.

به عنوان مثال ، شبکه های وای فای جعلی به راحتی در مکان های عمومی مانند کافی شاپ ها مستقر می شوند. مردم اغلب بدون اینکه متوجه شوند به این شبکه ها متصل می شوند و به مهاجمان اجازه می دهند در حین استفاده از شبکه از آنها جاسوسی کنند.

نحوه محافظت در برابر حملات مرد میانی

پروتکل های رمزگذاری سرتاسری مانند امنیت لایه انتقال (TLS) بهترین راه برای محافظت در برابر حملات مرد میانی هستند. علاوه بر این ، الزام کارکنان خود برای استفاده از VPN برای دسترسی به شبکه های شرکت از طریق WiFi عمومی ، اطمینان می دهد که هرگونه اطلاعاتی که در طول نشست به اشتراک گذاشته می شود خصوصی است ، صرف نظر از اینکه شبکه متعلق به یک مهاجم است یا وای فای نا امن کافی شاپ .

5. حمله پرکردن اعتبارنامه (Credential Stuffing Attacks)

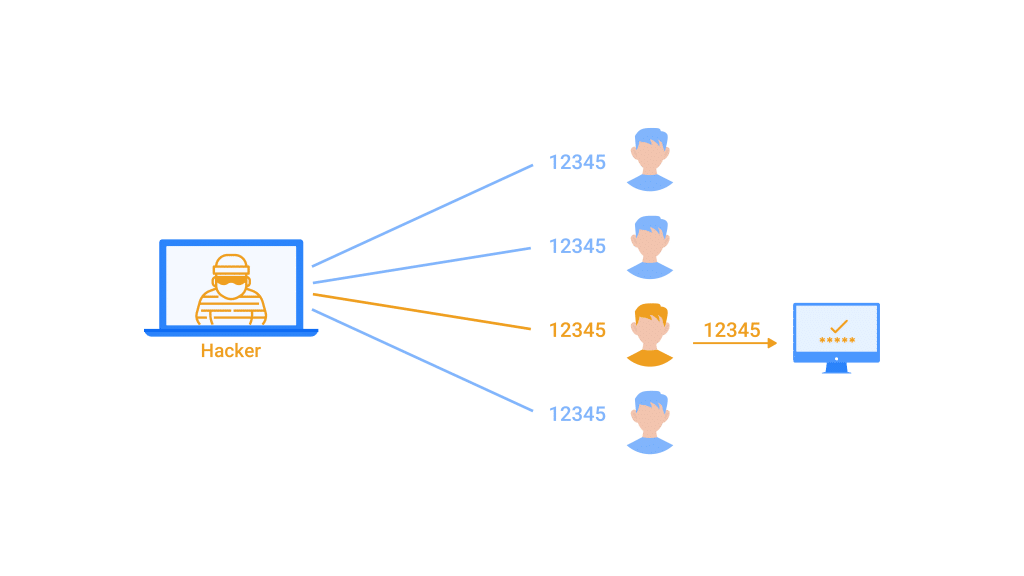

حملات پرکردن اعتبارنامه نوعی از حمله سایبری بروت فورس است که در آن مهاجمان از نام کاربری و گذرواژه های سرقت شده از یک نقض داده، برای دسترسی به حساب های کاربری در سازمان دیگر استفاده می کنند.

حمله پر کردن اعتبارنامه به سادگی امکان پذیر است زیرا از نظر آماری 65 درصد از افراد از رمز عبور یکسان در چندین حساب استفاده می کنند. در نتیجه ، حملات پر کردن اعتبار یکی از شایع ترین علل نقض داده ها در سطح جهان است.

نحوه محافظت در برابر حملات پر کردن اعتبارنامه

بهترین راه برای محافظت در برابر حملات پر کردن اعتبار ، پیاده سازی احراز هویت بدون رمز عبور یا احراز هویت چند عاملی (MFA) است. احراز هویت بدون رمز از استفاده از اعتبارنامه های بهسرقترفته با حذف کامل آنها جلوگیری میکند، در حالی که احراز هویت چند عاملی به یک یا چند روش دیگر علاوه بر اعتبارنامه به سرقت رفته برای تایید هویت نیاز دارد.

6. حمله اسپری کردن رمز عبور (Password Spraying Attacks)

اسپری کردن رمز عبور نیز نوعی حمله بروت فورس است که در آن مهاجمان سعی می کنند رمز عبور کاربر را از لیستی از گذرواژه های رایج مانند “123456” یا “رمز عبور” حدس بزنند.

مانند پر کردن اعتبار ، اسپری کردن رمز عبور نیز بسیار رایج است. به عنوان مثال ، گزارش نقض داده های Verizon 2020 نشان داد که بیش از 80 درصد از همه نقض داده های مربوط به هک ، شامل روشهای بروت فورس مانند اسپری کردن رمز عبور است.

نحوه محافظت در برابر حملات اسپری رمز عبور

با استفاده از احراز هویت بدون رمز یا احراز هویت چند عاملی می توان از حملات اسپری رمز عبور جلوگیری کرد ، درست مانند حملات پر کردن اعتبار. با این حال ، شما همچنین می توانید با پیروی از دستورالعمل های رمز عبور NIST ، که بهترین استانداردهای رمز عبور در جهان محسوب می شوند ، خطر و تأثیر نقض داده ها را از طریق اسپری رمز عبور کاهش دهید.

7. حملات دستگاه تلفن همراه ( Mobile Device Attacks)

بسیاری از سازمانها در تلاش هستند تا قابلیت جابجاپذیری (mobility) نیروی کار خود را افزایش دهند زیرا این کار کارایی و بهره وری را بهبود می بخشد. با این حال ، مجرمان سایبری به خوبی از این واقعیت آگاه هستند و سالانه دستگاه های تلفن همراه را با حملات متنوعی در این لیست مورد هدف قرار می دهند که سازمان ها را بیشتر از قبل در معرض نقض اطلاعات از طریق دستگاه ها قرار می دهد.

حمله Pegasus به نرم افزار iOS اپل نمونه بارز آن است. Pegasus آیفون ها را از طریق پیام های متنی فیشینگ آلوده کرد که از گیرندگان می خواست روی پیوند داخل پیام متنی کلیک کنند. با کلیک روی پیوند ، نرم افزارهای جاسوسی نصب می شدند که قادر به نظارت بر افراد از طریق دوربین و میکروفون آنها بودند. و پس از آلوده شدن ، اطلاعات ورود کاربران از WhatsApp ، Gmail و سایر برنامه های ارتباطی حساس به سرقت رفت.

نحوه محافظت در برابر حملات دستگاه های تلفن همراه

محافظت از سازمان در برابر تهدیدات امنیتی تلفن همراه مستلزم یک برنامه مدیریت قابلیت جابجاپذیری قوی شرکت (EMM) و همچنین ابزارهای مدیریت دستگاه تلفن همراه (MDM) است که به شما کمک می کند از اطلاعات شرکت که ممکن است در دستگاه های شخصی یا کاری کارکنان شما باشد محافظت کنید. ابزارهای مدیریت هویت و دسترسی مانند احراز هویت چند عاملی نیز می توانند به حفاظت از هرگونه برنامه کاری که حاوی اطلاعات حساس از دسترسی غیر مجاز است ، کمک کنند.

لایه های اضافی امنیت را در مرحله ورود ایجاد کنید.

با استفاده از پروتکل های احراز هویت قوی ، می توان تاثیر بسیاری از حملات سایبری بر موارد گفته شده (و سایر مواردی که بسیاری از شرکت ها با آن روبرو هستند) را کاهش داد یا از آن جلوگیری کرد.

اول از همه ، این به معنی سیاست های رمز عبور خوب و آموزش مناسب کارکنان است. با این حال ، برداشتن گام بعدی برای ایمن سازی روش های ورود به سیستم با قابلیت های امنیتی مانند احراز هویت چند عاملی ، حفاظت از بروت فورس یا احراز هویت بدون رمز عبور می تواند ابعاد جدیدی از امنیت را به سیستم شما اضافه کند.

- آدرس : تهران، کارگر شمالی، خیابان شانزدهم، پارک علم و فناوری دانشگاه تهران، ساختمان شماره 2، واحد 312

- کد پستی : 74845- 14458

- تلفن: 88176039 - 021

- ایمیل: contactus@authin.ir

بدون دیدگاه