صفحه اصلی آتین / احراز هویت / احراز هویت شکسته (Broken Authentication)

احراز هویت شکسته (Broken Authentication)

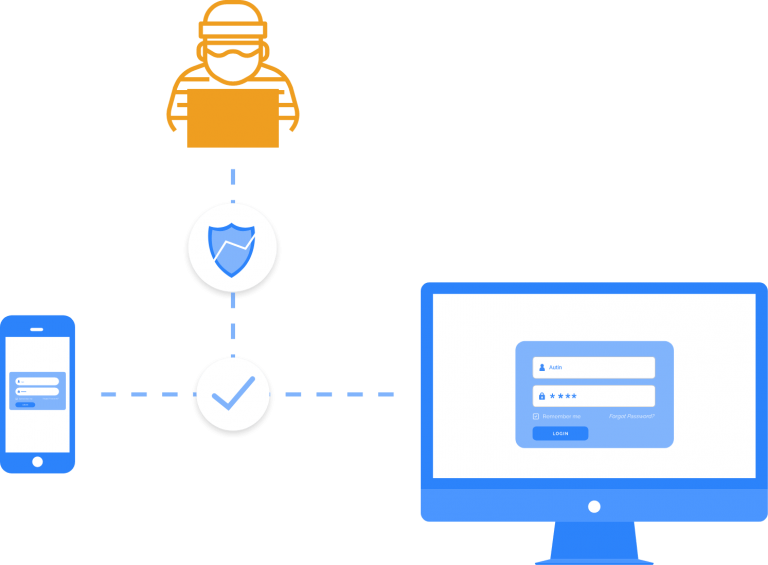

احراز هویت شکسته یا Broken Authentication اصطلاحی برای مجموعه ای از آسیب پذیری هاست که مهاجمان از آن برای جعل هویت کاربران قانونی به صورت آنلاین استفاده می کنند. به طور کلی احراز هویت شکسته به نقاط ضعف موجود در دو زمینه اشاره دارد: مدیریت نشست و مدیریت اعتبارنامه. هر دو موضوع به عنوان احراز هویت شکسته طبقه بندی می شوند. زیرا مهاجمان می توانند از یکی از این راه ها یعنی شناسه های نشست ربوده شده یا اطلاعات ورود به سیستم سرقت شده، برای پوشاندن خود به عنوان کاربر مجاز استفاده کنند .

در سال های اخیر ، حملات احراز هویت شکسته ، بدترین موارد نقض داده ها را به خود اختصاص داده است و کارشناسان امنیتی مدام زنگ خطر این تهدید شناخته نشده را به صدا در می آورند. پروژه امنیت برنامه کاربردی وب باز (OWASP) آن را در لیست “Top 10” از بزرگترین خطرات امنیتی برنامه وب از سال 2017 قرار داده است. همچنین تا سال 2020 ، احراز هویت شکسته به رتبه دوم این لیست رسیده است.

اشکالات مدیریت نشست در را به روی حمله باز می کند!

مدیریت نشست بخشی از احراز هویت شکسته است. اما این دو اصطلاح اغلب در کنار هم ذکر می شوند ، بنابراین مردم تصور نمی کنند که “احراز هویت” فقط به نام های کاربری و رمزهای عبور اشاره دارد. از آنجا که برنامه های وب از نشست ها و اعتبارنامه ها برای شناسایی تک تک کاربران استفاده می کنند ، مهاجمان می توانند با استفاده از هر دو مکانیزم آنها را جعل کنند.

مبانی مدیریت نشست

یک نشست وب، توالی تراکنش های شبکه مرتبط با یک کاربر در یک دوره زمانی است. بیایید فرض کنیم که شما به وب سایت یکی از شبکه های اجتماعی میروید و مدتی قبل از ورود به حسابتان کمی صفحه را مرور میکنید. حال شما یک پست جالب پیدا کردید که می خواهید در مورد آن نظر دهید. برای این کار نیاز دارید که وارد شوید. پس از گذاشتن چند نظر ، از سیستم خارج می شوید و پنجره یا برگه مرورگر وب را می بندید. هر کاری که از لحظه ورود به وب سایت انجام دادید یک نشست بود. برنامه های وب می توانند نشست های قبل و بعد از احراز هویت را ردیابی کنند.

نشست های آتین میتوانند به شما کمک کنند تجربه کاربر را بهبود بخشیده و هزینههای تنظیم گذرواژه را کاهش دهید و یاد بگیرید که چگونه تجربه کاربر و امنیت را تقویت کنید تا مشتریان خود را حفظ کنید.

حملات مربوط به مدیریت نشست

سرقت نشست

بازنویسی URL شناسه نشست

تثبیت نشست

اگر برنامه وب وضعیت احراز هویت قربانی را در نشست ادامه دهد ، مهاجم می تواند از آن شناسه نشست از پیش تعیین شده استفاده کند تا پس از ورود به سیستم قربانی ، هویت وی را جعل کند. اگر مهاجم یا قربانی آن شناسه نشست را به سرور ارائه دهند، سرور تشخیص می دهد که شناسه نشست با یک نشست معتبر مطابقت دارد و اجازه دسترسی به منابع محافظت شده را می دهد.

مهاجمان از اعتبارنامه های ضعیف و به خطر افتاده بهره می برند.

در سال های اخیر ، مهاجمان کشف کرده اند که ساده ترین راه برای دسترسی به سیستم ها، ورود به سیستم با اعتبارنامه شخص دیگری است. بر اساس گزارش نقض داده های Verizon در سال 2020 ، فیشینگ و استفاده از اعتبارنامه های سرقت شده اکنون دو مکانیسم رایج برای اجرای نقض داده ها هستند. آنها گزارش می دهند که “هک کردن و حتی به طور کلی تخلفات … ناشی از سرقت اعتبارنامه است.”

افراد متخاصم از روش های مختلفی برای سرقت ، حدس زدن و یا فریب کاربران برای فاش کردن رمزهای عبور خود استفاده می کنند.

دستکاری اعتبار (Credential Stuffing)

اسپری رمزعبور (Password Spraying)

حملات فیشینگ

چگونه احرازهویت شکسته را در سازمان برطرف کنیم؟

به روز رسانی مدیریت نشست

کنترل طول نشست

چرخش و ابطال شناسه های نشست

شناسه های نشست را در URL قرار ندهید

سخت گیری در اعمال سیاست های رمز عبور

اجرای احراز هویت چند عاملی

نکته اول OWASP برای رفع احراز هویت شکسته “اجرای احراز هویت چند عاملی برای جلوگیری از حملات استفاده مجدد خودکار ، سرقت اعتبارنامه و بروت فورس” است.

با توجه به اینکه استفاده از نام کاربری و رمزهای عبور به تنهایی آسیب پذیر هستند ، واضح است که برای امنیت حساب کافی نیستند. احراز هویت چند عاملی با درخواست اعتبارنامه اضافی که جعل آن برای مهاجمان دشوارتر است ، مانند اسکن بیومتریک یا کد یکبار مصرف ، سطح امنیتی بیشتری را ایجاد می کند.

مجاز نبودن استفاده از گذر واژه ضعیف

از یک راهکار مدیریت هویت و دسترسی (IAM) استفاده کنید که به شما کمک می کند تا یک استراتژی رمز عبور را به راحتی ایجاد و پیاده سازی کنید. این راهکار همچنین باید صفحات ورود به سیستم و ثبت نام را با فرم هایی که سیاست های رمز عبور شما را اعمال می کنند ، در اختیار شما قرار دهد. سامانه آتین به شما امکان تأمین زیرساخت ورود به سیستم را می دهد تا اعتبار کاربران را در برنامه های خود تأیید کنید.

گذرواژه ها را به صورت متن خام ذخیره نکنید

با توجه به ویژگی های الگوریتم های در هم سازی ذکر شده در بالا، نیازی نیست رمز عبور در هم سازی شده را در پایگاه داده ذخیره کنید. هنگامی که کاربر می خواهد وارد سیستم شود، برنامه وب شما از رمز عبور ارائه شده به عنوان ورودی به یک تابع در هم ساز استفاده می کند و خروجی را با مقدار پایگاه داده مقایسه می کند. اگر مقدار در هم سازی شده رمز عبور مطابقت داشته باشد ، ورود موفقیت آمیز است.

در هم سازی به همراه salt می تواند از شما در برابر وکتورهای مختلف حمله مانند حملات Rainbow Table محافظت کند، در حالی که حملات بروت فورس و دیکشنری را نیز کاهش می دهد.

از یک راهکار مدیریت هویت و دسترسی (IAM) استفاده کنید که به شما کمک میکند تا از افتادن دادههای حیاتی به دست افراد اشتباه جلوگیری کنید.

آتین هیچگاه رمزهای عبور را به صورت خام در پایگاه داده خود ذخیره نمی کند. تمامی رمزها به صورت در هم سازی شده به همراه salt و با استفاده از الگوریتم bcrypt ذخیره می شوند. به علاوه، آتین داده ها را هم درون پایگاه داده ها و هم در لایه انتقال رمز می کند.

گذرواژه ها را به صورت متن خام ذخیره نکنید

محافظت در برابر حملات

مقابله با فیشینگ را در محل کار آموزش دهید

راهکارهای حفاظت در برابر حملات بروت فورس را اجرا کنید

از تشخیص ناهنجاری استفاده کنید.

- آدرس : تهران، کارگر شمالی، خیابان شانزدهم، پارک علم و فناوری دانشگاه تهران، ساختمان شماره 2، واحد 312

- کد پستی : 74845- 14458

- تلفن: 88176039 - 021

- ایمیل: contactus@authin.ir

بدون دیدگاه